گوگل منتشر کرد Android 13 تنها چند روز پیش بود، اما در حال حاضر هکرها بر روی چگونگی دور زدن آخرین اقدامات امنیتی آن تمرکز کرده اند. تیمی از محققان بدافزاری را در حال توسعه کشف کردهاند که از تکنیک جدیدی برای فرار از محدودیتهای جدید گوگل در مورد دسترسی اپلیکیشنها به خدمات دسترسی استفاده میکند. سوء استفاده از این سرویس ها، ردیابی رمزهای عبور و داده های خصوصی را برای بدافزارها آسان می کند و آن را به یکی از پرکاربردترین دروازه ها برای هکرها تبدیل می کند. Androidu.

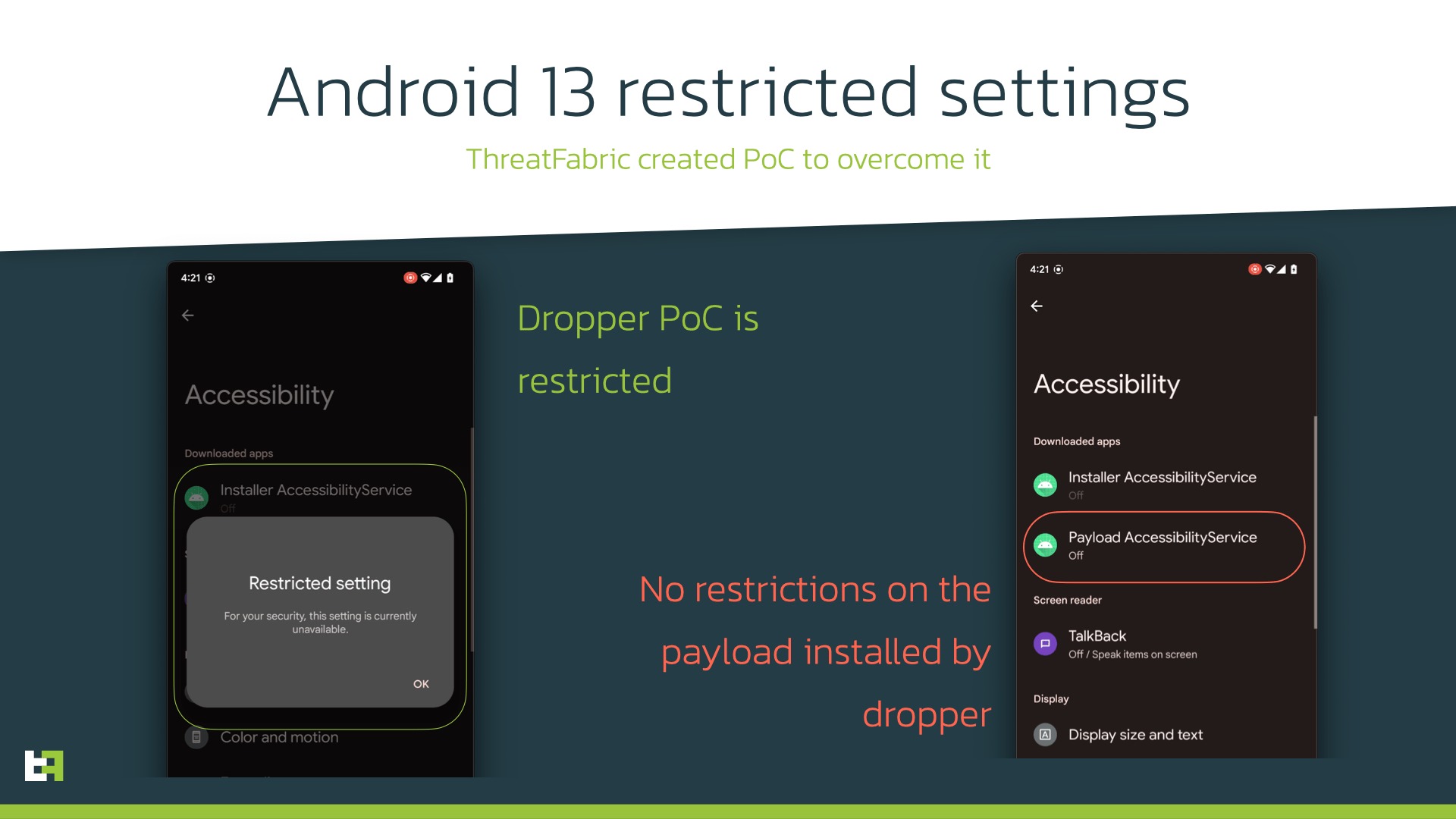

برای اینکه بفهمیم چه اتفاقی در حال رخ دادن است، باید به اقدامات امنیتی جدیدی که گوگل در حال انجام است نگاه کنیم Androidu 13 اجرا شد. نسخه جدید سیستم دیگر به برنامه های جانبی اجازه درخواست دسترسی به سرویس دسترسی را نمی دهد. این تغییر به منظور محافظت در برابر بدافزارهایی است که ممکن است یک فرد بی تجربه به طور ناخواسته در خارج از فروشگاه Google Play دانلود کرده باشد. قبلاً چنین برنامهای برای استفاده از سرویسهای دسترسپذیری درخواست مجوز میکرد، اما اکنون این گزینه برای برنامههایی که خارج از Google Store دانلود میشوند به راحتی در دسترس نیست.

از آنجایی که سرویسهای دسترسپذیری گزینهای قانونی برای برنامههایی است که واقعاً میخواهند تلفنها را برای کاربرانی که به آنها نیاز دارند در دسترستر کنند، Google نمیخواهد دسترسی به این خدمات را برای همه برنامهها ممنوع کند. این ممنوعیت برای برنامه های دانلود شده از فروشگاه آن و از فروشگاه های شخص ثالث مانند F-Droid یا فروشگاه App Amazon اعمال نمی شود. غول فناوری در اینجا استدلال میکند که این فروشگاهها معمولاً برنامههایی را که ارائه میدهند بررسی میکنند، بنابراین از قبل محافظتی دارند.

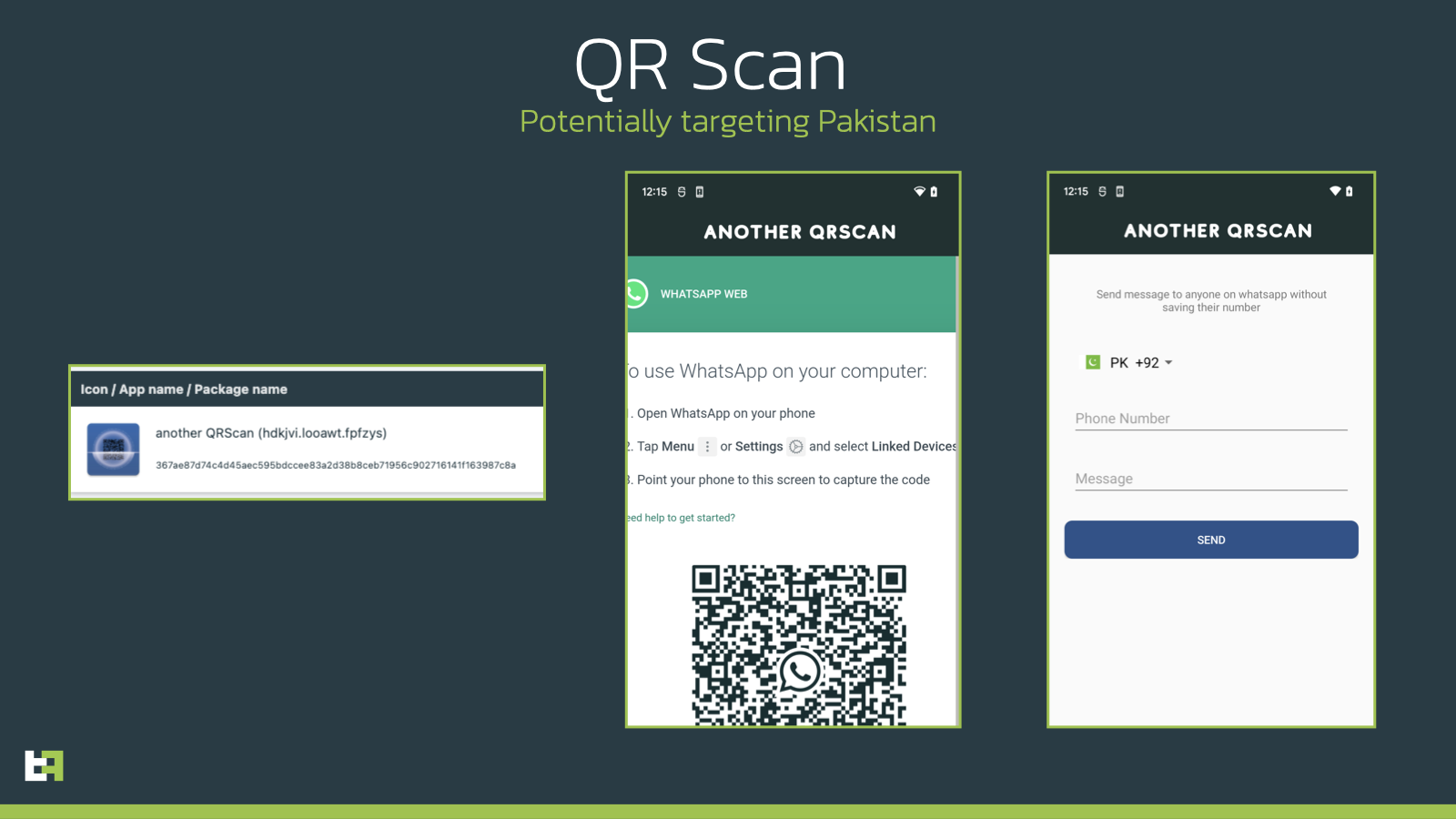

همانطور که تیمی از محققان امنیتی دریافتند ThreatFabric، توسعه دهندگان بدافزار از گروه Hadoken در حال کار بر روی یک سوء استفاده جدید هستند که بر روی بدافزار قدیمی ساخته شده است که از خدمات تسهیل کننده برای دسترسی به داده های شخصی استفاده می کند. از آنجایی که اعطای مجوز به برنامههای دانلود شده بهصورت «کنار» است Androidu 13 سخت تر، بدافزار از دو بخش تشکیل شده است. اولین برنامهای که کاربر نصب میکند به اصطلاح dropper است که مانند هر برنامه دیگری که از فروشگاه دانلود میشود رفتار میکند و از همان API برای نصب بستهها استفاده میکند تا سپس کد مخرب «واقعی» را بدون محدودیتهای فعال کردن سرویسهای دسترسی نصب کند.

شما می توانید علاقه مند شوید

در حالی که این بدافزار همچنان میتواند از کاربران بخواهد که سرویسهای دسترسی را برای برنامههای جانبی فعال کنند، راهحل فعال کردن آنها پیچیده است. ساده تر است که با یک ضربه به کاربران کمک کنید تا این خدمات را فعال کنند، که این همان چیزی است که این ضربه مضاعف انجام می دهد. تیم محققان خاطرنشان می کند که بدافزاری که آنها آن را BugDrop نامیده اند، هنوز در مراحل اولیه توسعه است و در حال حاضر خود به شدت "باگ" شده است. گروه Hadoken قبلا یک قطره چکان دیگر (به نام Gymdrop) ارائه کرده بود که برای انتشار بدافزار استفاده می شد و همچنین بدافزار بانکی Xenomorph را ایجاد کرد. سرویسهای دسترسپذیری پیوند ضعیفی برای این کدهای مخرب هستند، بنابراین هر کاری که انجام میدهید، به هیچ برنامهای اجازه ندهید به این سرویسها دسترسی داشته باشد، مگر اینکه یک برنامه دسترسپذیری باشد (به استثنای Tasker، یک برنامه خودکارسازی وظایف گوشیهای هوشمند).